Đầu bộ phim “The Fellowship of the Ring”, thầy phù thủy Gandalf hỏi anh hùng Frodo câu hỏi này: “Có bí mật không? Nó có an toàn không? ” Chúng ta có thể không có một chiếc nhẫn ma thuật để bảo vệ, nhưng chúng ta đang đặt câu hỏi tương tự. Nhưng chúng ta đang nói về thông tin.

Đây là phần thứ hai trong loạt bài gồm nhiều phần về cách áp dụng các nguyên tắc và kỹ thuật bảo mật thông tin như một phần của mô hình dữ liệu. Loạt bài này sử dụng một mô hình dữ liệu đơn giản được thiết kế để quản lý các câu lạc bộ phi thương mại như một ví dụ về các phương pháp tiếp cận bảo mật. Trong các bài viết sau, chúng tôi sẽ đề cập đến việc lập mô hình cho các kiểm soát truy cập chi tiết, kiểm tra, xác thực và các khía cạnh chính khác của việc triển khai cơ sở dữ liệu an toàn.

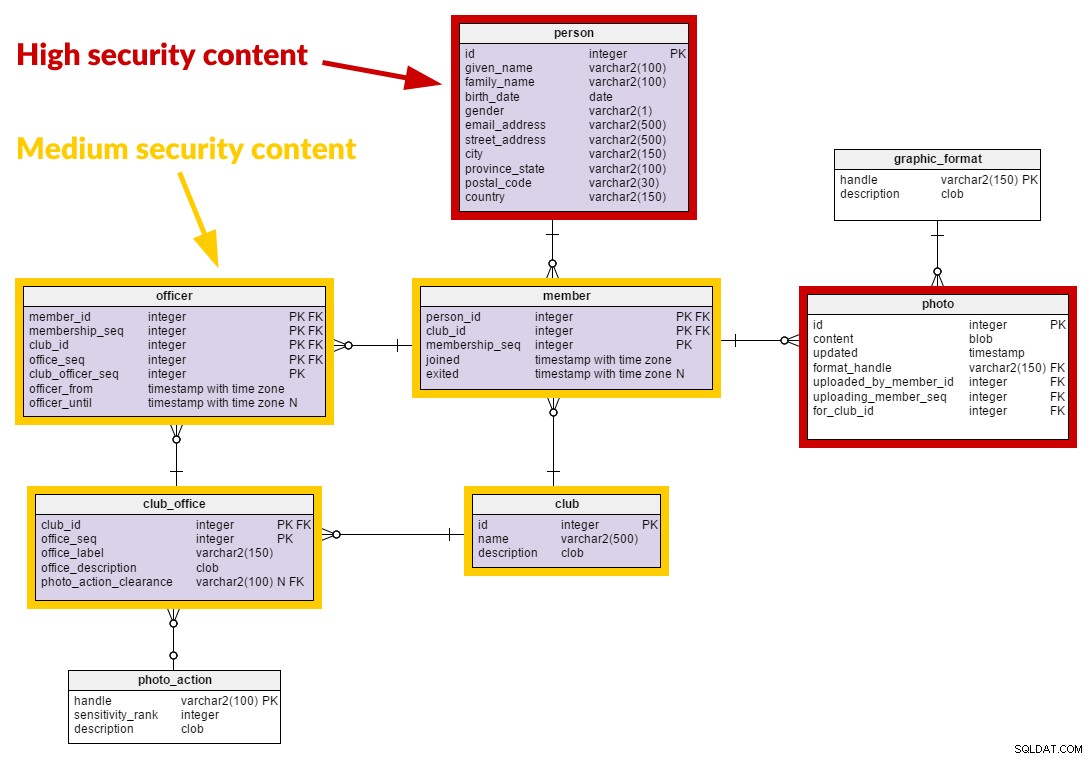

Trong bài đầu tiên của loạt bài này, chúng tôi đã áp dụng một số điều khiển truy cập đơn giản vào cơ sở dữ liệu quản lý câu lạc bộ của chúng tôi. Rõ ràng, có nhiều thứ hơn là chỉ cung cấp các điều khiển truy cập khi thêm ảnh. Chúng ta hãy đi sâu vào mô hình dữ liệu của chúng tôi và tìm những gì cần được bảo mật. Trong quá trình này, chúng tôi sẽ phát hiện ra rằng dữ liệu của chúng tôi có nhiều thông tin hơn những gì chúng tôi đã đưa vào mô hình của mình cho đến nay.

Xác định Nội dung Bảo mật của Câu lạc bộ

Trong phần đầu tiên của chúng tôi, chúng tôi bắt đầu với một cơ sở dữ liệu hiện có cung cấp dịch vụ bảng thông báo cho các câu lạc bộ tư nhân. Chúng tôi đã kiểm tra tác động của việc thêm ảnh hoặc các hình ảnh khác vào mô hình dữ liệu và chúng tôi đã phát triển một mô hình kiểm soát truy cập đơn giản để cung cấp một số bảo mật cho dữ liệu mới. Bây giờ, chúng ta sẽ xem xét các bảng khác trong cơ sở dữ liệu và xác định mức độ bảo mật thông tin cho ứng dụng này.

Biết dữ liệu của bạn

Chúng tôi có một mô hình dữ liệu không có gì để hỗ trợ bất kỳ loại bảo mật thông tin nào. Chúng tôi biết cơ sở dữ liệu mang dữ liệu, nhưng chúng tôi cần kiểm tra sự hiểu biết của mình về cơ sở dữ liệu và cấu trúc của nó để bảo mật nó.

Bài học chính số 1:

Kiểm tra kỹ lưỡng cơ sở dữ liệu hiện có của bạn trước khi áp dụng các biện pháp kiểm soát bảo mật.

Tôi đã tạo ra person tại đây với thông tin điển hình bạn sẽ nhập trên bất kỳ trang web nào hoặc cung cấp cho câu lạc bộ. Bạn chắc chắn sẽ nhận thấy rằng một số thông tin ở đây có thể được coi là nhạy cảm. Trên thực tế, ngoài id thay thế khóa chính, đó là tất cả nhạy cảm. Tất cả các trường này được phân loại là thông tin nhận dạng cá nhân (PII) theo hướng dẫn về PII cuối cùng từ Viện Tiêu chuẩn và Công nghệ Quốc gia Hoa Kỳ (NIST). Trên thực tế, thông tin từ bảng này gần như đủ để thực hiện hành vi trộm cắp danh tính. Xử lý sai lầm này và bạn có thể bị mọi người kiện, bị kiện bởi các tập đoàn, bị phạt bởi các cơ quan quản lý, hoặc thậm chí bị truy tố. Còn tệ hơn nếu dữ liệu của trẻ em bị xâm phạm. Và điều này không chỉ ở Hoa Kỳ; EU và nhiều quốc gia khác có luật bảo mật nghiêm ngặt.

Bài học chính số 2:

Luôn bắt đầu xem xét bảo mật với các bảng mô tả người.

Tất nhiên, có nhiều dữ liệu hơn trong giản đồ này ngoài person . Hãy xem xét từng bảng một.

-

graphic_format- Bảng này có chút gì khác ngoài ảnh chụp nhanh các mục thường được biết đến như JPEG, BMP, v.v. Không có gì nhạy cảm ở đây. -

photo_action- Bảng này tự nó rất tối thiểu. Nó chỉ có một số ít hàng, mỗi hàng mô tả độ nhạy, không phải của dữ liệu, mà là hành động trên ảnh. Riêng điều này thì không thú vị lắm. -

photo- À, ảnh. Có câu nói rằng “một bức tranh có giá trị bằng một ngàn lời nói”. Điều đó có đúng từ quan điểm bảo mật và độ nhạy không? Nếu bạn nghĩpersonmạo hiểm, hãy chuẩn bị tinh thần chophoto. Hãy xem “hàng nghìn từ” đó có thể chứa những gì:- chi tiết và điều kiện của cơ sở hạ tầng công cộng quan trọng, các tòa nhà, v.v.

- một hình ảnh có bản quyền

- siêu dữ liệu cho biết thời gian và vị trí GPS chính xác của ảnh

- siêu dữ liệu xác định kiểu máy ảnh, số sê-ri và chủ sở hữu

- thông tin ngẫu nhiên như chế tạo đồ trang sức đắt tiền, nghệ thuật, xe cộ hoặc doanh nghiệp

- bản ghi hoặc mô tả các hành động có tình trạng pháp lý, đạo đức hoặc đạo đức đáng ngờ

- tin nhắn văn bản:tầm thường, khiêu khích, thù hận, lành tính

- một liên kết với một câu lạc bộ

- liên kết với người đã tải hình ảnh lên

- nội dung khiêu dâm

- thông tin chi tiết về cơ thể phi giới tính, chẳng hạn như các đặc điểm trên khuôn mặt, thương tích, khuyết tật, chiều cao, cân nặng

- khuôn mặt của những người không đồng ý, được đưa vào một cách cố ý hoặc ngẫu nhiên (thêm PII)

- sự liên kết ngầm của những người trong ảnh với nhau và với bất kỳ thông tin nào được đề cập trước đó. Điều này có thể gợi ý việc làm, nghĩa vụ quân sự, sở hữu ô tô, quy mô hoặc giá trị của ngôi nhà hoặc bất động sản…

Bài học chính số 3:

Chụp dữ liệu vật lý, như trong ảnh, phải được xem xét kỹ lưỡng để tìm nhiều loại thông tin và mối quan hệ mà chúng có thể mang theo.

-

club- Tên và mô tả của một số câu lạc bộ có thể truyền đạt nhiều thông tin hơn bạn mong đợi. Bạn có thực sự không muốn quảng cáo rằng câu lạc bộ của bạn gặp nhau tại Martha’s house trên Phố Elm? Nó có chỉ ra hoạt động chính trị mà những người khác có thể nhắm mục tiêu không? -

club_office- Xác định ý nghĩa và đặc quyền của vị trí lãnh đạo câu lạc bộ. Việc sử dụng hoặc mô tả các chức danh có thể truyền tải rất nhiều thông tin về câu lạc bộ. Một số điều đó có thể được suy ra từ mô tả công khai của câu lạc bộ, những người khác có thể tiết lộ những khía cạnh riêng tư về hoạt động của câu lạc bộ. -

member- Ghi lại lịch sử của một người với câu lạc bộ. -

officer- Ghi lại lãnh đạo của một thành viên lịch sử với một câu lạc bộ.

Rõ ràng, có những mục ở đây cần được bảo vệ. Nhưng trách nhiệm đó là của ai?

Ai Sở hữu Dữ liệu đó?

Bạn đang lưu trữ nó, bạn sở hữu nó! Đúng? Sai. Sai đường rồi. Hãy để tôi minh họa mức độ sai với một ví dụ phổ biến:thông tin chăm sóc sức khỏe. Đây là một kịch bản của Hoa Kỳ - hy vọng nó không tệ như những nơi khác! Bác sĩ B. của Aldo đã phát hiện thấy các nốt sần dưới cánh tay và yêu cầu xét nghiệm máu. Aldo đến Phòng thí nghiệm C nơi Y tá D. lấy máu. Kết quả được chuyển đến bác sĩ nội tiết học E. qua Bệnh viện F, sử dụng hệ thống của BẠN do nhà thầu CNTT YOU vận hành. Công ty bảo hiểm G đã nhận được hóa đơn.

Vậy bạn có sở hữu thông tin phòng thí nghiệm không? Ngoài Aldo, các bác sĩ của anh ấy và công ty bảo hiểm của anh ấy có lợi ích, bạn và bất kỳ ai trong số những người này đều có thể bị kiện nếu họ làm điều gì đó xâm phạm đến thông tin bí mật này. Theo cách này, mọi người trong chuỗi chịu trách nhiệm nên mọi người đều “sở hữu” nó. (Bạn có vui không khi tôi đang sử dụng một ví dụ đơn giản?)

Bài học chính số 4:

Ngay cả những dữ liệu đơn giản cũng có thể kết nối với web của những người và tổ chức mà bạn phải xử lý.

Hãy nhìn lại câu lạc bộ của chúng ta. Chà! Chúng tôi biết gì về các bên quan tâm đến từng thực thể dữ liệu chính?

| Thực thể | Bên | Ghi chú |

|---|---|---|

person | người đó | |

| cha mẹ hoặc người giám hộ khác nếu có | cha mẹ hoặc người giám hộ chịu trách nhiệm về người đó nếu là trẻ vị thành niên hoặc nếu không có năng lực | |

| Cán bộ tòa án | nếu Người đó, theo một số hạn chế pháp lý nhất định, có thể bị giám sát bởi một viên chức hoặc người được chỉ định của tòa án | |

club | chính câu lạc bộ | |

| các cán bộ của câu lạc bộ | các viên chức chịu trách nhiệm duy trì câu lạc bộ, mô tả của câu lạc bộ và những hình thức bên ngoài của nó | |

| thành viên của câu lạc bộ | ||

| chính câu lạc bộ | văn phòng và chức danh là một phần của cấu trúc nội bộ của câu lạc bộ |

| cán bộ câu lạc bộ | tùy thuộc vào loại quyền hạn và trách nhiệm liên quan đến một văn phòng, các viên chức sẽ bị ảnh hưởng đến những gì họ làm và cách họ làm điều đó | |

| thành viên câu lạc bộ | Các thành viêncó thể muốn tìm kiếm một văn phòng câu lạc bộ hoặc hiểu nó, đôi khi để yêu cầu một nhân viên có trách nhiệm giải trình | |

photo | người tải lên | |

| chủ sở hữu (chủ bản quyền) của ảnh | ảnh có thể không thuộc quyền sở hữu của người đã tải lên! | |

| người cấp phép ảnh | ảnh có thể được đưa vào theo thỏa thuận cấp phép | |

| những người trong ảnh | nếu hình ảnh của bạn được đưa vào tài liệu đã xuất bản, nó có thể ảnh hưởng đến lợi ích của bạn theo một cách nào đó - có thể theo nhiều cách khác nhau | |

| chủ sở hữu đất hoặc các đối tượng khác trong ảnh | những người như vậy có thể bị ảnh hưởng đến lợi ích của họ bởi các mô tả trong ảnh | |

| chủ nhân của các tin nhắn văn bản trong ảnh | thông điệp và biểu tượng có thể bị hạn chế về sở hữu trí tuệ |

Biết Mối quan hệ Trong số dữ liệu của bạn

Không, chúng tôi vẫn chưa hoàn thành. Hãy xem mô hình dữ liệu. Chúng tôi chưa kiểm tra member hoặc officer . Lưu ý rằng member và officer không có một trường nào là dữ liệu thực. Mọi thứ đều là khóa ngoại lai hoặc khóa thay thế, ngoại trừ những ngày chỉ có ô thời gian cho mỗi bản ghi. Đây hoàn toàn là các bảng quan hệ. Bạn có thể rút ra được điều gì từ điều này?

-

membersẽ đề xuất mộtpersonSở thích vìclub. -

membersẽ đề xuấtpersonbiếtpersons. -

membercho biếtclublà. -

membersẽ đề xuấtclubs khi mộtpersoncó nhiều tư cách thành viên. -

officersẽ ràng buộc chặt chẽ mộtpersonvì lợi ích củaclub. -

officercó thể đề xuất quyền truy cập vào tiền, cơ sở vật chất hoặc thiết bị của câu lạc bộ bởi mộtperson. -

officersẽ cho biết khả năng của mộtperson(đặc biệt là lãnh đạo) khiofficeđịnh nghĩa gợi ý các kỹ năng khác. Ví dụ, thủ quỹ sẽ đề xuất các kỹ năng kế toán và lập ngân sách. -

officercó thể cho thấy sự kiểm soát tương đối chặt chẽ của mộtclubbởi một nhóm nhỏ khi thời lượng dài hoặc khi số lượngmembers là nhỏ.

Bài học chính số 5:

Mối quan hệ dữ liệu có thể làm rò rỉ nhiều thông tin về các thực thể dữ liệu chính.

Nhưng đừng quên photo ...

- Một

persontrong mộtphotongoài việc người tải lên có thể đề xuất mộtclubliên kết tương tự nhưmember. - Nhiều

persons trong mộtphotogợi ý mối quan hệ giữa chúng. - Hoạt động được mô tả trong

photocó thể đề xuấtclubhoạt động hoặc sở thích hoặc khả năng củapersons trong ảnh. -

photoThông tin GPS sẽ ghi lại sự hiện diện củapersonở một vị trí cụ thể, cũng như nền củaphoto. - Một

photothường sẽ tham gia vào không hoặc nhiều album ảnh để thuyết trình, v.v.

Xem toàn bộ

Với phân tích dữ liệu này, chúng ta bắt đầu thấy mình phải tập trung nỗ lực vào đâu. Chúng tôi có thể xem mô hình với một số hỗ trợ trực quan:

Nói cách khác… gần như toàn bộ mô hình dữ liệu của chúng tôi có một số nội dung bảo mật.

Bài học chính số 6:

Mong đợi đa số trong lược đồ của bạn để có nội dung bảo mật.

Đúng rồi. Thực tế là toàn bộ. Điều này sẽ xảy ra với bạn mọi lúc. Bất kỳ bảng nào nhỏ hơn một bảng tra cứu đơn giản đều có thể tham gia vào phương pháp bảo mật cơ sở dữ liệu tổng thể của bạn. Điều này khiến bạn cần phải thực hành tiết kiệm và cẩn thận trong việc lập mô hình để giảm thiểu số lượng bàn mà bạn đang đấu vật.

Kết luận:Biết dữ liệu của bạn

Biết dữ liệu của bạn là điều cần thiết để bảo mật nó. Biết giá trị của dữ liệu của bạn và độ nhạy của nó sẽ cung cấp cho bạn hướng dẫn quan trọng về cách triển khai kiến trúc bảo mật toàn diện trong cơ sở dữ liệu của bạn.

Bảo mật thông tin là một nhiệm vụ sâu rộng và trong loạt bài này, tôi sẽ đưa ra các vấn đề và kỹ thuật để bạn sử dụng dần dần trong việc cải thiện bảo mật cơ sở dữ liệu. Trong phần tiếp theo, tôi sẽ hướng dẫn cách sử dụng thông tin này trong cơ sở dữ liệu của Câu lạc bộ để giúp bạn xác định độ nhạy và giá trị của dữ liệu của mình. Khi chúng tôi tiếp tục trong loạt bài này, chúng tôi sẽ cải thiện cách tiếp cận kiểm soát truy cập từ bài viết trước với các kiểm soát linh hoạt và toàn diện hơn. Chúng tôi cũng sẽ xem cách mô hình hóa dữ liệu có thể được sử dụng để hỗ trợ xác thực và kiểm tra, cũng như cho thuê và khôi phục nhiều cơ sở dữ liệu.

Tôi hy vọng rằng bài viết này đã cung cấp cho bạn các công cụ và - quan trọng không kém - thông tin chi tiết về cách thực hiện bước quan trọng này trong bảo mật cơ sở dữ liệu. Tôi háo hức chào đón phản hồi về bài viết này. Vui lòng sử dụng ô cho bất kỳ nhận xét hoặc phê bình nào.